Sobre el firewall de Windows

1. ¿Qué es el firewall de Windows?

2. Usuarios de banda ancha – un factor de más riesgo

3. ¿Cómo habilitar el firewall de Windows?

4. Situaciones en las que alguna aplicación puede necesitar deshabilitar el firewall

5. Registros del firewall – Inspeccionando el archivo pfirewall.log

6. ¿Para quién no es necesario el firewall?

7. Firewall – Problemas conocidos

8. El firewall sólo protege el tráfico entrante

9. ¿Puede coexistir un firewall de terceros con el de Windows?

10. ¿Cómo de efectivo es tu firewall?

¿Qué es el firewall?

Un firewall (cortafuego) es un tipo de software que crea una barrera protectora entre el ordenador y ese contenido peligroso de Internet. Ayuda a salvaguardar el ordenador de usuarios peligrosos y de muchos virus y gusanos.

Los firewalls [Servidor de seguridad] protege su equipo reforzando restricciones para el tráfico entrante. También ayudan a enmascarar la identidad de su equipo de forma que los intentos de los hackers a la hora de explorar o escanear su equipo no les diga qué tipo de información es la más fácil de obtener.

Más riesgos si usa banda ancha [DSL o cable módem]

Una conexión telefónica usa una dirección IP distinta cada vez que se conecta a la web, por lo que se convierte en un objetivo móvil. A los usuarios telefónicos no se les concede una IP estática. Los hackers no tienen por objetivo a los usuarios de conexiones telefónicas debido a esta razón. Las conexiones DSL o por cable usan una dirección de red [dirección IP] que no cambia. Un firewall ayuda a ocultar su conexión de red incluso si siempre es la misma.

El firewall ayuda a proteger el sistema de gusanos y ADs del Messenger.

Alerta de virus acerca del gusano Blaster y sus variantes:

http://support.microsoft.com/kb/826955/esAlerta de virus acerca del gusano Nachi

http://support.microsoft.com/kb/826234/esVirus: descripción, prevención y recuperación:

http://support.microsoft.com/kb/129972/esAlerta de virus acerca del gusano W32.lirva.A@mm

http://support.microsoft.com/kb/812811/es

Enlaces sobre el firewall:

How to choose a firewall:

http://www.microsoft.com/protect/computer/firewall/choosing.mspx

Usuarios de XP: no navegar por Interne nunca sin habilitar previamente el firewall. Si no se producirán ataques de gusanos de Internet. El ejemplo más sutil es el gusano Blaster, que ataca a sistemas “desprotegidos” y “no parcheados”. Aquí tiene algunas lecturas:

Microsoft Suport WebCast on Internet Connection Firewall: http://support.microsoft.com/servicedesks/webcasts/en/wc050702/wct050702.asp?SD=gn&LN=en-us&gssnb=1

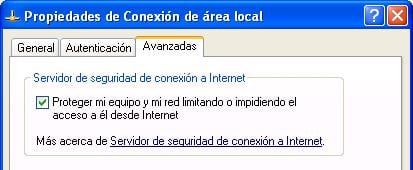

¿Cómo habilitar el firewall?

- Abrir las conexiones de red escribiendo NCPA.CPL en el cuadro de Ejecutar

- Hacer clic sobre la conexión telefónica, LAN o de alta velocidad que quiera protegerse

- En las Tareas de red hacer clic sobre Cambiar la configuración de esta conexión

- En la pestaña Avanzadas bajo Servidor de seguridad de conexión a Internet seleccionar la siguiente opción: Proteger mi equipo y mi red limitando o impidiendo el acceso a él desde Internet

Situaciones en las que algunas aplicaciones pueden requerir deshabilitar el firewall

Veamos qué ocurre si algunas aplicaciones o algún software de administración remota necesita que se apague el firewall. En ese caso, necesita abrir manualmente los puertos necesarios para esa aplicación, sin que el firewall tenga que deshabilitarse. Sin embargo, necesita conocer los puertos que usa el programa. Puede consultarse estos enlaces:

Cómo abrir puertos manualmente en el Servidor de seguridad de conexión a Internet en Windows XP http://support.microsoft.com/kb/308127/es

Los programas requieren configuraciones manuales de puertos con Servidor de seguridad de conexión a Internet http://support.microsoft.com/kb/307554/es

DirectX: Puertos necesarios para jugar en una red

http://support.microsoft.com/kb/240429/es

Registros del Firewall – Análisis del archivo Pfirewall.log

Si quiere examinar los intentos de conexiones entrantes puede activar el registro del firewall desde la pestaña de Configuración Avanzada así como especificar el tamaño del archivo de registro. El nombre por defecto del archivo es Pfirewall.log y está localizado en %Systemroot%. Si tiene problemas de conectividad y necesita solucionar problemas de conexión la pestaña ICMP proporciona algunas opciones de configuración a tal efecto.

El archivo Pfirewall.log puede editarse con el bloc de notas. Cada línea representa un suceso que el firewall ha registrado. Los campos en cada línea están separados por espacios, y los campos de la parte superior definen el nombre de cada campo.

Para mayor claridad, puede usar analizadores de terceros de los archivos log:

- FireLogXP 1.3: http://www.majorgeeks.com/download4035.html

- XP Logger 2.01a: http://www.majorgeeks.com/download3307.html

¿Quién no necesita activar el firewall de XP?

- Un equipo configurado como cliente ICS. El firewall tiene que estar habilitado en el origen de Internet [host ICS]

- Un equipo tras un router NAT

- Un equipo unido a un dominio en una red corporativa

Problemas conocidos con el firewall de Windows

Los servidores de seguridad de Internet pueden impedir el examen y el uso compartido de archivos http://support.microsoft.com/kb/298804/es

[Para resolver este comportamiento deberá usarse el firewall sólo para las conexiones de red que use para conectarse directamente a Internet. Por ejemplo, usar el firewall en único equipo que esté conectado a Internet directamente usando un cable módem, un módem DSL o una conexión telefónica.]

Los programas de Internet quizás no funcionen como se esperaba con el Servidor de seguridad de conexión a Internet habilitado http://support.microsoft.com/kb/308123/es

Puede que Asistencia remota no funcione si está habilitado Servidor de seguridad de conexión a Internet http://support.microsoft.com/kb/310608/es

No puede utilizar programas DirectPlay en Internet después de instalar el SP1 de Windows XP http://support.microsoft.com/kb/327299/es

El Servidor de seguridad de conexión a Internet no filtra o no proporciona servicios de servidor de seguridad durante el inicio y el cierre del sistema http://support.microsoft.com/kb/323009/es [Solucionado en el Service Pack 2 de XP]

NetMeeting no se desconecta cuando lo utiliza a través de un servidor de seguridad de Windows XP http://support.microsoft.com/kb/328070/es

El firewall de XP sólo bloquea ataques entrantes

El firewall de XP no monitoriza las conexiones salientes de su equipo. Esto significa que troyanos y otros programas peligrosos no son detectados. Cualquier información puede enviarse desde su equipo por un programa peligroso y no recibe alertas sobre ello. Para ello podría usarse un programa de terceros como ZoneAlarm de www.zonelabs.com , o Sygate o Outpost. ZoneAlarm es realmente una firewall que le alerta siempre que un programa acceda a Internet. Puede configurar una regla si quiere permitir permanentemente o según los casos el acceso a Internet de una aplicación.

Para monitorizar rápidamente los procesos que acceden a Internet [established], puede abrir una ventana de comandos y escribir “NETSTAT –o”. Esto muestra las IDs de los procesos que han establecido conexiones a un servidor. Es una forma rápida de identificar si un troyano está activo. La siguiente opción es usar un escaneador de puertos. TCPView, una excelente utilidad de Windows Sysinternals muestra la información TCP y rastrear rápidamente qué aplicación lo está haciendo. Usar estas utilidades es un valor añadido a la seguridad del sistema, y esto no llega a deducir que los cortafuegos no son necesarios. Los firewalls son obligatorios. Si un troyano accede a Internet [y puede robar sus contraseñas e información importante], ZoneAlarm u otro firewall le alerta de que un nuevo programa <programme.exe> está accediendo a Internet. Hay que tenerlo en cuenta antes de permitir el acceso a un programa. Si no, el propósito principal de un firewall es puesto en compromiso. Si observa algún programa sospechoso, puede buscarse en Google usando el nombre de la aplicación para ver con qué está relacionado. O también puede buscar ayuda a los expertos de los grupos de noticias de Microsoft o a cualquier otro foro de suporte técnico conocido. Luego, estará en condiciones de permitir el acceso o no.

¿Puede un firewall de terceros coexistir con el de Windows?

Uso ZoneAlarm y tengo habilitado el de Windows y no he encontrado ningún error. Sin embargo, la respuesta es “NO”. Puede consultarse esto de Microsoft:

Does Internet Connection Firewall interoperate with other software firewalls such as Norton and McAfee? http://support.microsoft.com/servicedesks/webcasts/en/wc050702/wct050702.asp?SD=gn&LN=en-us&gssnb=1

En firewall de Windows XP SP2

Understanding Windows Firewall in Windows XP Service Pack 2: http://www.microsoft.com/windowsxp/using/security/internet/sp2_wfintro.mspx

¿Cómo de efectivo es su firewall?

Para comprobar la efectividad del firewall instalado en su equipo puede probar con uno de estos tests online. Viene ofrecidos por sitios de terceros.

- https://grc.com/x/ne.dll?bh0bkyd2

- http://grc.com/lt/leaktest.htm

- http://www.hackerwatch.org/probe/

- http://www.auditmypc.com/

Estos tests sólo comprueban la protección entrante. Como Internet está formado por una transmisión de datos en dos vías, tendrá que comprobar la protección saliente para mayor seguridad. Puede comprobarse ésta usando la utilidad LeakTest de Steve Gibson.

Tomado de la página HowTo de LeakTest: “Ejecuta un LeakTest: mira los permisos que tienen los archivos en el firewall que pueden pasar a través de él. Luego, cambia el nombre de LeakTest a ese nombre (como había un troyano, virus o espía) y ejecútalo”.